随着无人机在各行各业的广泛应用,信息安全风险日益凸显。无人机系统面临通信劫持、GPS欺骗、数据窃取、固件篡改等多种安全威胁。根据GB/T 38931-2020《民用轻小型无人机系统信息安全通用要求》及相关标准,无人机必须通过严格的信息安全检测。本文将详细介绍无人机信息安全检测的核心项目。

无人机信息安全威胁模型

| 威胁类型 | 攻击方式 | 潜在后果 |

|---|---|---|

| 通信劫持 | 信号干扰、重放攻击、破解加密 | 无人机失控、被接管 |

| GPS欺骗 | 发射伪造GPS信号 | 导航错误、偏离航线 |

| 数据窃取 | 监听图传、破解存储 | 敏感信息泄露 |

| 固件篡改 | 刷入恶意固件 | 后门植入、功能篡改 |

| 拒绝服务 | 信号阻塞、协议攻击 | 通信中断、失控 |

通信链路安全检测

加密机制验证

无人机遥控、图传、数传链路必须采用加密传输:

- 加密算法检查:确认采用的加密算法(AES-128/256、国密SM系列等)

- 密钥管理:密钥生成、存储、分发机制是否安全

- 加密强度测试:使用专业设备尝试破解,验证加密强度

- 重放攻击防护:是否包含时间戳、序列号等防重放机制

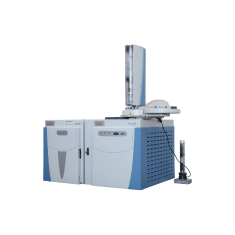

测试方法:使用频谱分析仪捕获通信信号,分析加密特征;使用SDR设备尝试重放攻击。

抗干扰能力测试

| 干扰类型 | 测试方法 | 合格标准 |

|---|---|---|

| 同频干扰 | 发射同频率干扰信号 | 信噪比下降至阈值时触发跳频 |

| 阻塞干扰 | 宽带大功率干扰 | 应能检测干扰并保持最后指令 |

| 脉冲干扰 | 间歇性强干扰 | 干扰间隙迅速恢复通信 |

跳频/扩频性能

- 验证跳频图案的随机性和复杂度

- 测试跳频速度和同步保持能力

- 检查是否具备自适应跳频功能

身份认证安全检测

飞手身份认证

- 对频绑定:遥控器与无人机是否一对一绑定

- 认证方式:是否支持密码、指纹、蓝牙授权等

- 防克隆:是否具备防遥控器克隆机制

- 超时锁定:长时间无操作是否自动锁定

地面站身份认证

- 登录密码复杂度要求

- 多因素认证支持情况

- 会话超时机制

- 操作日志记录

APP/云端认证

- APP与无人机通信是否加密

- 云端API接口认证机制

- 用户权限分级管理

导航安全检测

GPS欺骗防护

测试方法:使用GPS信号模拟器发射伪造GPS信号

- 逐渐增加伪造信号强度,观察无人机反应

- 测试是否具备欺骗检测机制

- 检测到欺骗后的处置策略(悬停、返航、报警)

合格标准:应能检测到明显的GPS欺骗,并向飞手报警,或自动切换至其他导航方式。

多源融合导航

- 是否支持GPS+北斗+GLONASS多系统

- 是否融合视觉/激光雷达/惯性导航

- 单一导航源失效时能否自动切换

电磁干扰防护

- 磁力计抗干扰能力

- 强磁场环境下的航向保持能力

数据存储安全检测

飞行数据加密

- 黑匣子数据是否加密存储

- 存储卡数据是否可被普通电脑直接读取

- 加密密钥如何保护

敏感信息保护

| 数据类型 | 保护要求 | 检测方法 |

|---|---|---|

| 用户隐私 | 不收集无关个人信息 | 代码审查、流量分析 |

| 测绘数据 | 涉密区域数据保护 | 导出检查是否加密 |

| 配置信息 | 密码、密钥加密存储 | 二进制分析 |

数据擦除功能

- 是否支持远程数据擦除

- 失联后是否自动清除敏感数据

- 数据恢复可能性评估

固件安全检测

固件签名验证

- 固件升级包是否经过数字签名

- 是否验证签名后才允许升级

- 签名密钥保护机制

测试方法:尝试刷入未签名或签名错误的固件,验证是否被拒绝。

防回滚机制

- 是否禁止降级到有漏洞的旧版本

- 版本号验证机制

调试接口保护

- JTAG/SWD调试接口是否锁定

- 串口调试是否需认证

- Bootloader是否加密

固件提取防护

- 是否具备防固件读取/复制机制

- 芯片读保护是否开启

APP/云端安全检测

APP安全

- 逆向分析:APP是否混淆/加固,能否被反编译

- 本地存储:密码、token等是否安全存储

- 通信安全:与云端通信是否HTTPS/加密

- 权限滥用:申请的权限是否合理

云端安全

- 接口安全:API是否防重放、防暴力破解

- 数据隔离:不同用户数据是否严格隔离

- 日志审计:操作日志是否完整

- 备份恢复:数据备份机制是否可靠

物理安全检测

| 检测项 | 内容 | 合格标准 |

|---|---|---|

| 防拆设计 | 壳体打开是否触发数据擦除 | 重要机型应具备 |

| 接口暴露 | USB/调试口是否暴露 | 应物理隐藏或盖板保护 |

| 存储芯片 | 是否灌胶封装防读取 | 高安全等级需要 |

合规性检测

地理围栏

- 是否内置禁飞区数据库

- 禁飞区能否被绕过

- 数据库更新机制

实名登记

- 是否强制要求实名登记才能起飞

- 登记信息上传机制

飞行限制

- 高度、速度限制是否可被破解

- 电子围栏强制生效

渗透测试

在完成单项检测后,还需进行综合渗透测试:

- 黑盒测试:模拟外部攻击者,尝试入侵无人机系统

- 白盒测试:在有源代码的情况下分析潜在漏洞

- 社会工程学:测试人员安全意识

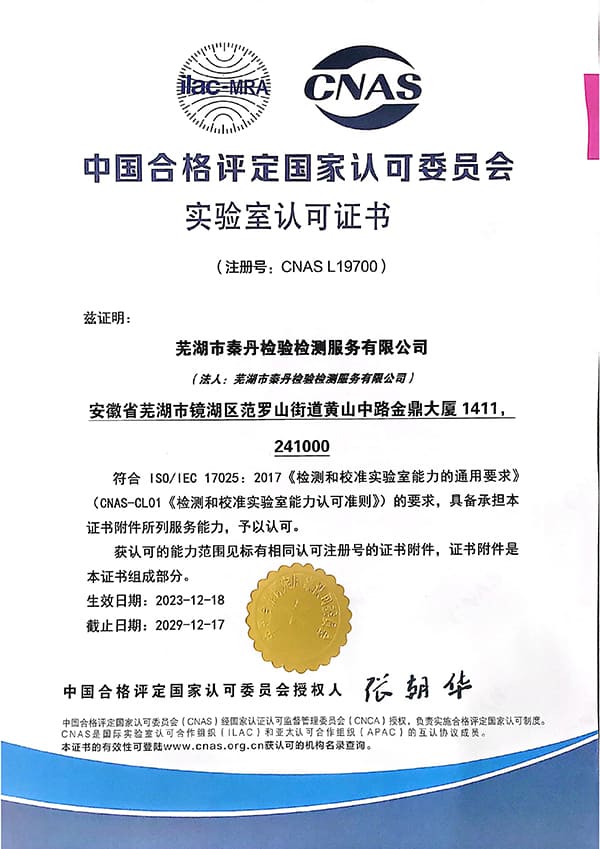

汇策晟安检测的信息安全测试能力

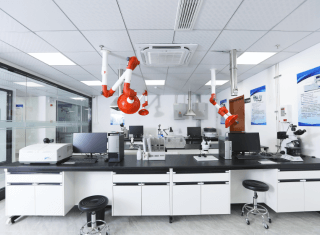

汇策晟安检测具备专业的信息安全测试团队和设备,可为无人机企业提供全面的信息安全检测:

- 专业设备:频谱分析仪、SDR平台、GPS模拟器、网络分析仪

- 安全团队:持有CISP、CISSP等资质的信息安全工程师

- 测试标准:符合GB/T 38931、GB/T 22239等标准要求

- 漏洞挖掘:具备0day漏洞挖掘能力

- 渗透测试:模拟真实攻击,评估系统防护能力

- 整改建议:提供详细的漏洞修复方案

典型测试案例

某警用无人机企业在采购前委托汇策晟安检测进行信息安全测试。测试团队通过GPS欺骗成功让无人机偏离航线,发现其缺乏欺骗检测机制。厂家增加GPS/北斗双模比对和视觉辅助定位后,成功抵御欺骗攻击。该机型最终通过公安部检测认证。

测试报告内容

- 测试范围:测试的模块和项目清单

- 测试方法:使用的工具和技术

- 漏洞列表:发现的漏洞及风险等级

- 渗透测试记录:攻击路径和结果

- 整改建议:针对每个漏洞的修复方案

- 复测结果:整改后的验证情况

相关标准

- GB/T 38931-2020 民用轻小型无人机系统信息安全通用要求

- GB/T 22239-2019 信息安全技术 网络安全等级保护基本要求

- GB/T 28448-2019 信息安全技术 网络安全等级保护测评要求

- ISO 27001 信息安全管理体系

汇策晟安检测致力于为无人机企业提供专业的信息安全检测服务,确保产品具备完整的信息安全防护能力。欢迎咨询信息安全测试需求。

alt="微信二维码">

alt="微信二维码">